No mundo do computador, uma sessão refere-se à interação temporária entre um utilizador e o site. Por outras palavras, o tempo intermédio do login e do log-off durante o funcionamento de uma conta é chamado de sessão.

O Session ocorre quando o criminoso online se coloca entre o computador e o servidor do site sem revelar a identidade de ambos os pontos finais, obtém acesso à informação personificando-se.

Neste momento, o intruso monitoriza e tenta capturar tudo a partir da conta do utilizador online. Por vezes, assumem o controlo total da ligação e até neutralizam o utilizador legítimo, negando-lhes o acesso à sua própria conta.

Durante o sequestro de sessão, um hacker simplesmente entra no servidor e acede à informação sem a necessidade de usar uma conta registada. Além destas atividades, o hacker também pode fazer alterações nos códigos existentes, modificar as definições do servidor ou instalar novos programas que suportem para roubar dados valiosos e fornecer entrada de porta traseira sempre que necessário.

Como funciona o sequestro de sessão?

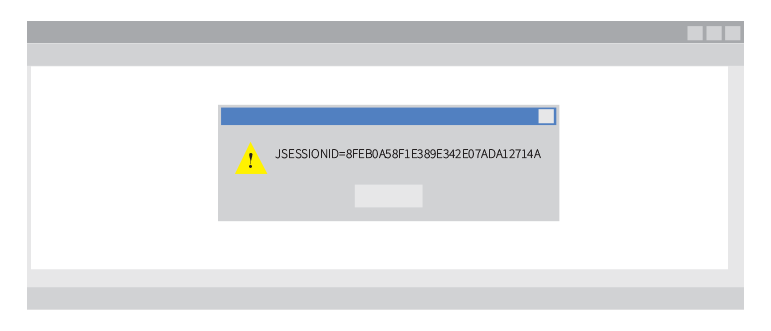

Tecnicamente, a comunicação HTTP utiliza muitas ligações TCP, tornando-se assim obrigatória para o servidor reconhecer as ligações de cada utilizador com a ajuda de um método específico. O mais comum em uso é o processo de autenticação, uma vez que é concluído o servidor reencaminha um token para o navegador cliente. O símbolo é formado por um conjunto de largura variável e pode ser usado de diferentes maneiras – por exemplo, no cabeçalho da requisição HTTP como um cookie, noutras partes do cabeçalho do pedido HTTP, no corpo da requisição HTTP ou no URL. O hacker explora a sessão roubando ou prevendo um token de sessão válido para obter um acesso não oficial ao servidor web. A sessão comprometo pode acontecer de diferentes maneiras.

Em termos leigos, o hacker sem revelar a verdadeira identidade entra na conversa e obtém acesso a informações-chave que estão a ser comunicadas. Depois de assumir o controlo, o hacker tem a capacidade de intercetar, enviar e receber informações sem o conhecimento do remetente e do recetor. O sequestro de sessão acontece de duas maneiras e são:

Diferentes formas de sequestro de sessão

Session Sniffing

Como mencionado acima, os tokens ajudam o hacker a intrometer-se numa sessão válida. Então, o agressor online primeiro obtém a identificação da sessão. O cheiro também é conhecido como Packet Sniffing é usado para obter a identificação da sessão. Quando isto for realizado, os ganhos de acesso total não autorizado ao servidor web.

O ataque Cross-Site Script

Para um hacker, o ataque de cross-site script é a melhor maneira de adquirir um id de sessão sem executar quaisquer códigos maliciosos ou script do lado do cliente. A vítima não é alvo directamente, no entanto, o burlão online compromete os pontos fracos no site e usa-o para entregar um script malicioso ao navegador da vítima.

Dicas para evitar o Session Hijacking

Normalmente, um intruso de sequestro de sessão rouba o id da sessão com a ajuda de um código malicioso no site do cliente. Assim, é essencial permitir a proteção do lado do cliente. Poucos métodos preventivos à frente da estrada podem ajudar a afastar-se de todos os perigos. A instalação de software antivírus robusto, anti-malware, ajuda muito, ao mesmo tempo que se lembra de manter o software existente atualizado.

A técnica mais recente faz uso de um motor que impressões digitais todos os pedidos de uma sessão. Além de rastrear o endereço IP e o id da sessão SSL, também mantém um registo dos cabeçalhos HTTP. Qualquer alteração no cabeceamento adiciona pontos de penalização à sessão e a sessão é cancelada quando os pontos ultrapassam um limite definitivo. Não se preocupe, o limite pode ser configurado. Isto é suficiente para resolver a situação porque quando a intrusão acontecer, terá uma ordem de cabeçalho http diferente.

Como o cWatch pode prevenir o sequestro de sessão

Comodo cWatch fornece Serviço de Segurança Gerido para proteger websites e suas aplicações, integrando firewall de aplicação web (WAF) através de uma Rede de Entrega de Conteúdo Seguro (CDN). O Centro de Operações de Segurança de Comodo (CSOC) identifica ameaças e ficheiros desconhecidos e analisa-os e, em seguida, realiza as acções necessárias. Fornece uma vigilância contínua do website 24 horas por dia – uma abordagem eficaz para evitar que uma série de tentativas de hacking como session hijacking, session sniffing e de outras ameaças suspeitas entrem nos sites.

Garante monitorização de tráfego web em tempo real e identificação de incidentes e, portanto, impeça o sequestro de sessão – onde o hacker tenta impor um ataque através de sessões de computador activas.